2023/02/09 Update

- <5. Web サイトの URL を確認> 内のインターネット一フォルダーの動作の項番ずれを修正し、詳細を追記しました。

- <補足 3: 信頼できる署名での回避方法> を追記しました。

2023/05/18 Update

序文に本動作を無効化するポリシーの記載を追加しました。

2023/06/22 Update

- <3. Web マーク有無の確認> 内に Web マークの実体に関する説明を追加しました。

- 信頼できる場所についてネットワーク上のパスを登録する際の注意点を追加しました。

2023/10/09 Update

“5. Web サイトの URL を確認” - <対処方法> の記載を変更しました。

こんにちは、Office サポート チームの中村です。

2022 年 4 月以降、Office 製品ではインターネットから入手したマクロが既定でブロックされるようになる変更を進めています。すでに公開情報や過去のブログ記事で、この動作変更詳細や、ブロックされるマクロを有効化する方法をご案内しています。

ただ、今回の動作変更では、マクロがブロックされるシナリオや関連する設定が多岐に渡り、公開情報にも様々な情報が掲載されています。このため、実際にマクロがブロックされている状態において、「何が理由でブロックされているのか」、「どのような対処方法をとるべきか」の判断が難しいことから、サポートへのお問い合わせを頂くことがあります。

本記事ではこのようなユーザーに向けて、トラブルシュートの流れをまとめました。以下の記述に従って上から順に確認していくことで、そのファイルがブロックされている理由を特定し、その場合に検討できる対応方法を確認できる記事内容となっています。

個々の動作詳細や、対応方法の設定手順などは割愛しますので、既存記事をご参照ください。

<既存関連記事>

A) Macros from the internet will be blocked by default in Office

https://docs.microsoft.com/ja-jp/DeployOffice/security/internet-macros-blocked (日本語版 - 機械翻訳)

https://docs.microsoft.com/en-us/DeployOffice/security/internet-macros-blocked (英語版)

B) インターネットから入手した Office ファイルのマクロがブロックされる既定の動作変更について (MC322553)

https://officesupportjp.github.io/blog/cl0m4f5o1003504vsa5tp25c2/

インターネット入手ファイルのマクロ ブロック動作全体を無効化したい場合

以下でご案内する状況に応じた対処が難しい場合、この動作変更全体を無効化し、インターネット入手ファイルもローカル ファイルと同等に扱う以前の動作に戻すことも可能です。このような対処については、上記関連記事 B) 内「【マクロを有効にする方法について】 - 1) ポリシーでマクロを有効にする方法」をご参照ください。

ただし今回の動作変更は、メールに添付した Office ファイルや、インターネット上のサイトで公開されている Office ファイル内のマクロによる攻撃の増加を鑑みたセキュリティ強化を目的としたものです。このようなセキュリティ強化が無効化されることに十分にご留意ください。

特段の事情がない場合、以下の通りファイルや Web サイト、ネットワーク共有ごとに、安全と判断できるものを個別にブロック解除することをお勧めします。

前提: 動作概要

今回の動作変更で “インターネットから入手” と判断されマクロがブロックされるシナリオは、大きく分けて以下の 3 種類があります。

- 外部から受信したメールの添付ファイル

- ファイルに Web マークがついている

- ファイルの格納フォルダー パスがインターネット ゾーンである (Web サイトやファイル共有上のファイルを開く場合)

以下のトラブルシュートの流れでは、これらのどの条件に該当するかを順に確認していきます。

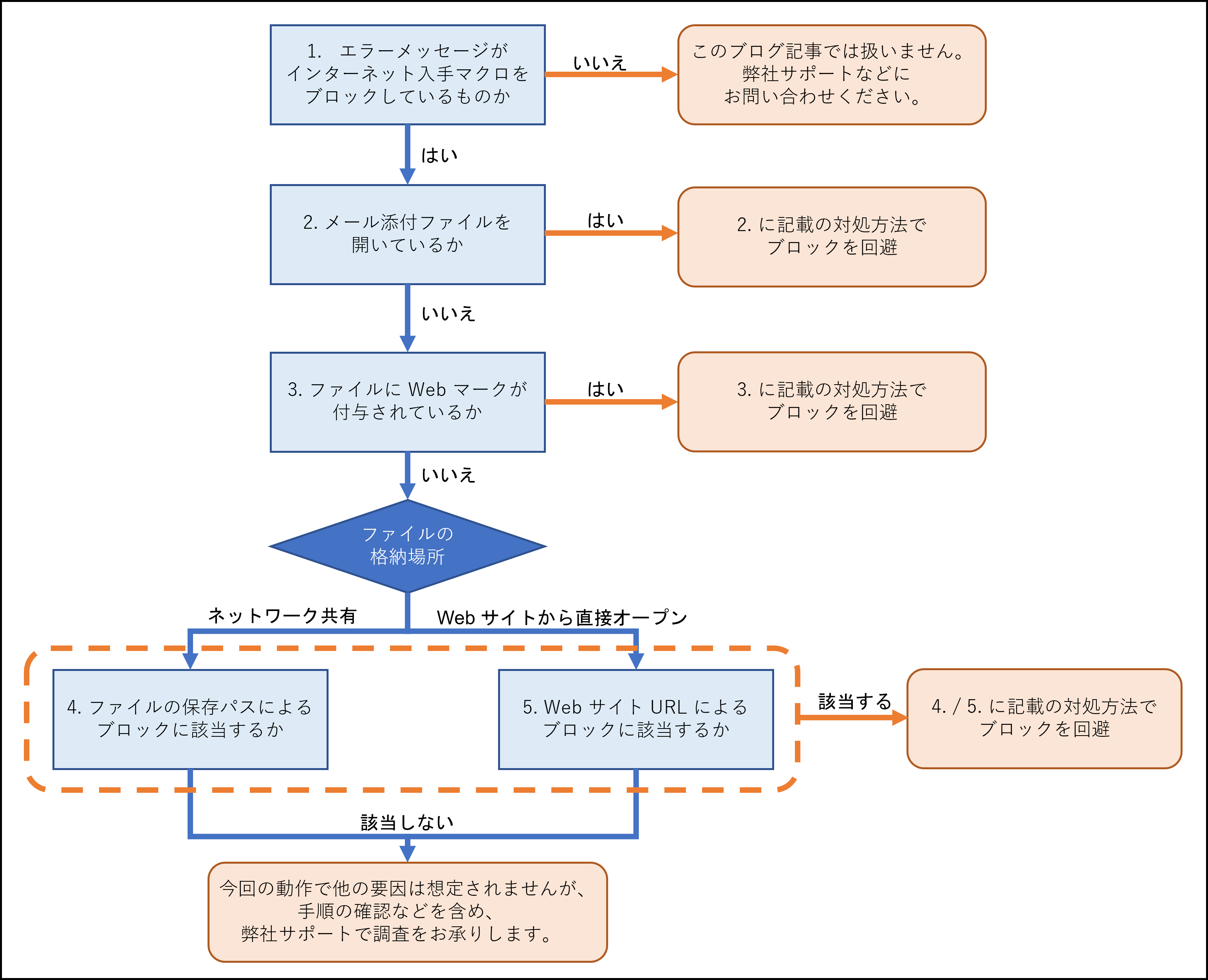

トラブルシュートの流れ

まず、以下の確認の流れをフロー図で記載します。このフローで確認の流れをイメージし、1. から順に確認を進めてください。

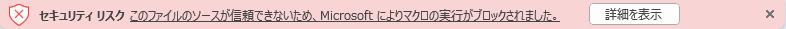

1. エラーメッセージの確認

今回の変更の他にも、Office にはマクロの実行をブロックする様々な設定があります。

今回の動作変更によってブロックされている場合は以下のメッセージが表示されますので、まずはメッセージ内容がこの通りであるかを確認します。

次のステップ

メッセージ内容に相違がなければ、<2. メール添付ファイルかの確認> に進みます。

異なるメッセージの場合は、メッセージ内容に応じた設定などの確認が必要ですので、この記事では割愛します。

2. メール添付ファイルかの確認

Outlook アプリで受信した社外からのメールに添付された Office ファイルを、Outlook 上で添付ファイルのアイコンをダブル クリックしたり、Outlook の添付ファイル横の矢印で開いたメニューの [開く] から開いている場合は、【外部から受信したメールの添付ファイルであること】が理由でマクロがブロックされています。

<対処方法>

一旦添付ファイルをマシンに保存してからファイルを開きます。

ただしその際に、さらに 3. 以降の理由でブロックされることが想定されます。保存したファイルがブロックされる場合は、3. 以降の確認を続けて行ってください。

次のステップ

このような操作シナリオではない場合は、<3. Web マーク有無の確認> に進みます。

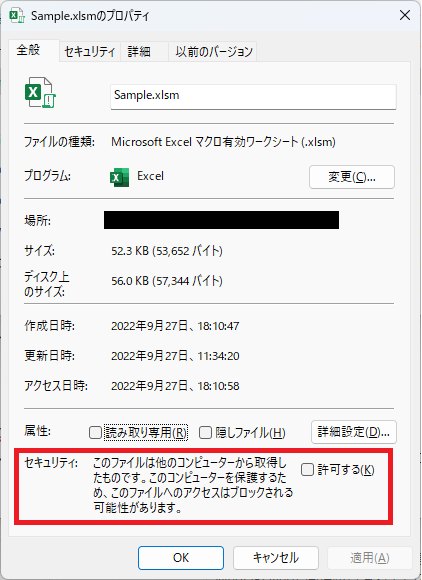

3. Web マーク有無の確認

現在開いているファイルを、どこかに保存して開いている場合は、そのファイルを右クリックして [プロパティ] を確認します。

このとき、以下の赤枠のメッセージが表示される場合は、【ファイルに Web マーク (※) が付与されていること】が理由でマクロがブロックされています。(Web マークは、インターネット サイトからダウンロードしたファイルや、外部からのメール添付ファイルを保存した場合に付与されます。)

※

ここに記載の Web マークの実体はゾーン識別子 (Zone.Identifier) に保存されており、コマンド プロンプトで以下のように “<ファイル パス>:Zone.Identifier” と入力することで確認できます。この実行結果で ZoneId=3 (インターネット) / ZoneId=4 (制限付きサイト) の場合が Web マークが付与されている状態です。ファイルのプロパティの赤枠は ZoneId=2 (信頼済みサイト) などでも表示がされますが、マクロはブロックされません。

1 | more < "C:\temp\sample.xlsm:Zone.Identifier" |

<対処方法>

1) Web マークを削除する

上図の [許可する] にチェックを入れて [OK] をクリックし、Web マークを削除します。

ただし、この理由に加えて、<4. ファイルの格納フォルダーパスの確認> のブロック理由にも当てはまる場合があります。Web マークを削除してもマクロがブロックされる場合は、続けて <4. ファイルの格納フォルダーパスの確認> について確認してください。

※ 注

プロパティに上記のセキュリティ メッセージが表示される場合でも、厳密には Web マークには該当せずブロック対象とならない場合があります。この動作については、冒頭の公開情報 A) の「Web とゾーンのマーク」を参照してください。このような細かな動作はありますが、マクロを利用したい場合は、「プロパティにセキュリティ メッセージが表示されていたら削除する」という運用にすると、シンプルな対応が可能です。

2) ファイルを信頼されたフォルダーに格納する

以下のいずれかの方法で、「このフォルダーに格納したファイルは安全とみなす」という “信頼できるフォルダー” の設定が可能です。

任意の場所を信頼できるフォルダーとして設定したら、そこに Web マークがついたままのファイルを格納します。この場合は、ファイルに Web マークがあることより「その場所が安全である」ということが優先されるため、マクロを有効にできます。

a. Office の [信頼できる場所] に登録する

手順は先述の関連記事 B) 内「3) 特定のフォルダーのファイルでマクロを有効にする方法」を参照してください。

b. インターネット オプションの [信頼済みサイト] に登録する (ファイルの保存フォルダーがネットワーク共有の場合のみ)

手順は先述の関連記事 B) 内「4) Web・ネットワーク共有上のファイルを開くシナリオで、信頼済みサイトに登録する方法」を参照してください。

※ a. / b. の対処方法の違いは、後述の「補足1: フォルダーや URL を信頼する対処方法の違い」をご参照ください。

次のステップ

プロパティにセキュリティ メッセージが表示されていない場合は、ファイルの保存場所に応じて以下の手順に進みます。(ファイルが元々どこにあったかではなく、今開いているファイル自体が存在する場所です。)

ファイルをネットワーク共有に保存している場合 → <4. ファイルの格納フォルダーパスの確認> に進みます。

Web サイトから直接ファイルを開いている場合 → <5. Web サイトの URL を確認> に進みます。

4. ファイルの格納フォルダーパスの確認

ファイルに Web マークがついていなくても、ファイルの格納場所が「インターネット ゾーン」と判断される場合は、安全でない場所としてマクロがブロックされます。

インターネット ゾーンの判断はファイル格納パスによって行われ、一般的に以下の場合はインターネット ゾーンとなります。

- IP アドレスで接続しているネットワーク共有 (例: \\111.111.111.111\share)

- FQDN で接続しているネットワーク共有 (例: \\server.domain.com\share)

※ ネットワーク ドライブの場合、ネットワーク ドライブ割り当て時に上記のようなパスを使用すると同様にインターネット ゾーンとなります。

この要因でブロックされているかを確認するため、ファイルをローカルにコピーして開いてください。(企業環境では、ユーザー プロファイルのフォルダーがフォルダー リダイレクト設定でサーバー上にリダイレクトされている場合があるため、C:¥work のように C ドライブ直下にフォルダーを作成してここにファイルを格納して確認することをお勧めします。)

ローカルにコピーするとブロックされない場合は、【ファイル格納パス】が理由でマクロがブロックされています。

<対処方法>

1) サーバー名のみで接続する

ネットワーク共有がクライアントと同じドメイン内にある場合は、「\\server\share」のようにサーバー名のみで接続します。この場合は、安全な場所と判断されるため、ファイル格納フォルダーパスによるブロックは行われません。

2) ファイルをローカルにコピーして開く

ファイルをローカル フォルダーにコピーしてから開きます。

3) Office の [信頼できる場所] に登録する (FQDN の場合のみ利用可能)

手順は先述の関連記事 B) 内「3) 特定のフォルダーのファイルでマクロを有効にする方法」を参照してください。

※ 参照先に記載の [自分のネットワーク上にある場所を信頼する (推奨しません)] も併せて有効にする必要があります。

4) インターネット オプションの [信頼済みサイト] に登録する

手順は先述の関連記事 B) 内「4) Web・ネットワーク共有上のファイルを開くシナリオで、信頼済みサイトに登録する方法」を参照してください。

5) インターネット オプションの [ローカル イントラネット] に登録する

手順は 4) とほぼ同様です。手順 3. で [ローカル イントラネット] を選んで、[詳細設定] からフォルダー パスを追加できます。

※ 3) ~ 5) の対処方法の違いは、後述の「補足1: フォルダーや URL を信頼する対処方法の違い」をご参照ください。

5. Web サイトの URL を確認

Web サイトからファイルを開いている場合、その Web サイトがインターネット ゾーンの場合はマクロがブロックされます。

一般的に以下の場合はインターネット ゾーンとなります。

- IP アドレスで接続 (例:

https://111.111.111.111) - FQDN で接続(例:

https://server.domain.com)

この要因でブロックされているかを確認するため、一旦ファイルをローカルにダウンロードして <3. Web マークの確認> を行ってください。

ダウンロードしたファイルに Web マークが付与されている場合は、ダウンロード元の Web サイトがインターネット ゾーンと判断されています。この場合、Web サイトから直接開くときは【ファイルをホストしている Web サイトの URL】が理由でマクロがブロックされています。

<対処方法>

1) サーバー名のみで接続する

Web サーバーがクライアントと同じドメイン内にある場合は、「https://server」のようにサーバー名のみで接続します。この場合は、通常イントラネットと判断されるため、ファイル格納フォルダーパスによるブロックは行われません。

2) ファイルをダウンロードして開く

ファイルを開くときの確認メッセージで [保存] を選び、ローカルにダウンロードしてから開きます。

ただし、ダウンロードしたファイルが今度は <3. Web マークの確認> や <4. ファイルの格納フォルダーパスの確認> の理由でブロックされる場合があるため、ダウンロードしたファイルについて、改めてこれらの確認を行ってください。

3) Office の [信頼できる場所] に登録する (FQDN の場合のみ)

手順は先述の関連記事 B) 内「3) 特定のフォルダーのファイルでマクロを有効にする方法」を参照してください。

※ 参照先に記載の [自分のネットワーク上にある場所を信頼する (推奨しません)] も併せて有効にする必要があります。

4) インターネット オプションの [信頼済みサイト] に登録する

手順は先述の関連記事 B) 内「4) Web・ネットワーク共有上のファイルを開くシナリオで、信頼済みサイトに登録する方法」を参照してください。

※ 3) ~ 4) の対処方法の違いは、後述の「補足 1: フォルダーや URL を信頼する対処方法の違い」をご参照ください。

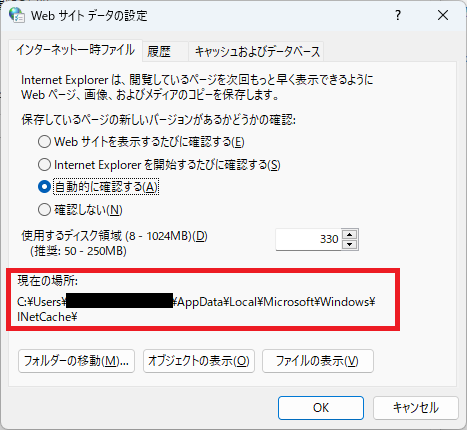

注意

Microsoft Edge の IE モードや、Internet Explorer で Web サイトを開いている場合は、Web サイトの応答によっては (後述の <※ 応答ヘッダーの動作> 参照) [インターネット一時ファイル] 格納フォルダーにファイルをダウンロードして開きます。このフォルダーの場所は、[インターネット オプション] – [全般] タブ – [設定] の以下赤枠より確認できます。

このフォルダーに一時保存されて開くシナリオは、先述の 1) および 3) ~ 4) の対応方法では回避できません。以下のいずれかの方法で対処してください。

- “2) ファイルをダウンロードして開く” で対処する

- Web サイト側で、応答を変更した上で 1) / 3) / 4) のいずれかを実施する (後述の <※ 応答ヘッダーの動作> 参照)

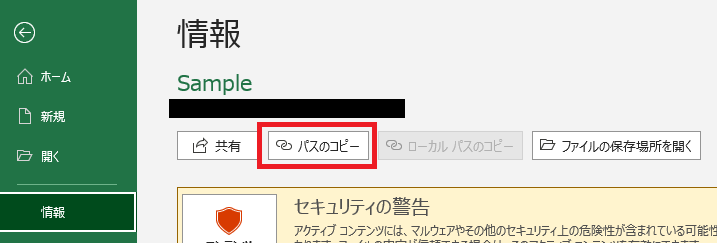

このフォルダーからファイルが開かれているかどうかは、Office の [ファイル] タブ - [情報] メニューから確認できます。[パスのコピー] をクリックし、その後テキスト エディタなどに貼り付けて、現在開いているファイルの格納フォルダーを確認します。

※ 応答ヘッダーの動作

Web サイトの応答によって、開かれる Office ファイルのパスが異なります。マクロ ブロックを避けるには、レスポンス ヘッダーを Content-Disposition:Inline に設定してください。

Content-Disposition:Attachment の場合:

インターネット一時フォルダーにテンポラリ ファイルとして保存され、Office からはこのテンポラリ ファイルを開く流れとなります。したがって、ファイル パスがインターネット一時フォルダーであるとみなされ、マクロがブロックされます。

Content-Disposition:Inline の場合:

Office からは、Web サイト上のファイルを開いている扱いとなり、ファイル パスは Web サイトの URL となります。したがって、1) の方法でホスト名のみで接続するか、3) ~ 4) の方法で Web サイトのパスを信頼する・社内ネットワークとして扱うことで、マクロはブロックされません。

補足 1: フォルダーや URL を信頼する対処方法の違い

対処方法として記載した各フォルダーを信頼する方法について、動作の違いを以下にまとめます。これを参考に、どの方法を採用するかをご検討ください。

| Office の 信頼できる場所 | インターネット オプションの [信頼済みサイト] | インターネット オプションの [ローカル イントラネット] | |

|---|---|---|---|

| マクロ有効化の動作 | (マクロのセキュリティ オプションが既定の場合) 自動有効化 | 一旦無効な状態で開き、警告バーを表示 ([コンテンツの有効化] をクリックして有効化可能) | 一旦無効な状態で開き、警告バーを表示 ([コンテンツの有効化] をクリックして有効化可能) |

| Web マークがついたファイルのマクロ有効化の動作 | 自動有効化 | 一旦無効な状態で開き、警告バーを表示 ([コンテンツの有効化] をクリックして有効化可能) | ブロック |

| 設定単位 | 任意のフォルダー階層で指定可能 | サーバーやホスト単位 | サーバーやホスト単位 |

| サブ フォルダーを含むか | 選択可能 (フォルダーを登録するときに個別に指定) | 含む | 含む |

| IP アドレスでの指定 | 不可 | 可能 | 可能 |

| 適用範囲 | Office のみ | ブラウザーでの Web サイト アクセスを含む当該ユーザーのネットワーク通信全般でゾーンに従ったセキュリティ レベルになる | ブラウザーでの Web サイト アクセスを含む当該ユーザーのネットワーク通信全般でゾーンに従ったセキュリティ レベルになる |

補足 2: ゾーン判定の詳細な仕組み

上記の説明では、ネットワーク共有や Web サイトのゾーン判定について最も基本的な動作を説明しましたが、インターネット オプションの設定によっては、異なるゾーンと判断される場合もあります。ゾーン判定の詳細動作は、以下のブラウザー サポート チームのブログ記事をご参考としてください。

IE のセキュリティ ゾーンについて

https://jpdsi.github.io/blog/internet-explorer-microsoft-edge/IE-SecurityZones/

補足 3: 信頼できる署名での回避方法

開発者向け手順のため上記の流れでは記載していませんが、他の対処方法として、対象ファイルの VBA マクロに信頼できる発行元の証明書でデジタル署名を行うことでも、マクロ ブロックを避けることができます。

この対応には、以下 2 つの作業が必要になります。

- マクロをブロックしたくない VBA マクロにデジタル署名を付与する

- 署名に使用する証明書をマクロを実行したいユーザー環境の証明書ストア [信頼された発行元] に、および、そのルート証明書を [信頼されたルート証明機関] に登録する

VBA マクロへのデジタル署名の付与手順は、先述の関連記事 B) 内「信頼できる発行元のデジタル署名を追加する方法」でご案内しています。

使用する証明書の発行方法や、証明書ストアへの登録方法は Windows 上でのデジタル署名全般の動作となるため、本ブログでは割愛しています。

今回の投稿は以上です。

本情報の内容 (添付文書、リンク先などを含む) は、作成日時点でのものであり、予告なく変更される場合があります。